A Polícia Civil do Tocantins, por meio da 6ª Divisão Especializada de Repressão ao Crime Organizado (6ª DEIC – Paraíso do Tocantins), prendeu, no Paraguai, o principal investigado de um esquema criminoso voltado à captura e uso indevido de credenciais de acesso a sistemas institucionais de segurança pública. A ação teve início a partir da identificação de uma campanha de phishing direcionada a policiais civis do Estado.

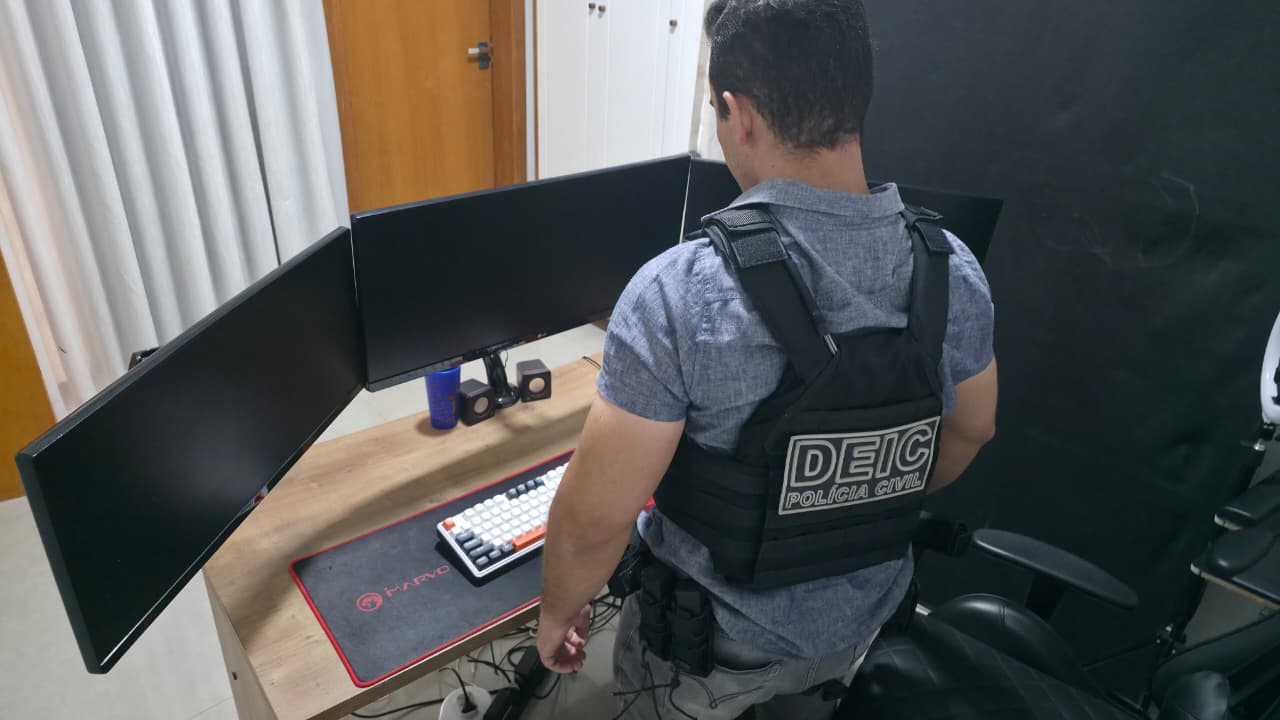

O suspeito, residente em Paranavaí (PR), ao perceber que estava sendo investigado, tentou fugir atravessando a fronteira, mas foi capturado. Dois endereços ligados a ele foram alvo de mandados de busca e apreensão. Em sua residência, localizada em um condomínio de alto padrão, foi apreendido o computador utilizado nos crimes virtuais. Já em sua empresa, os policiais localizaram uma arma de fogo calibre 9mm.

Após a prisão, o investigado foi entregue pela polícia paraguaia às autoridades brasileiras na fronteira e encaminhado a uma unidade penal em Guaíra (PR). As investigações seguem em andamento.

As apurações apontam que o cibercriminoso atuava, ao menos desde 2024, utilizando técnicas de phishing — estratégia de engenharia social que simula sistemas oficiais para enganar usuários e obter credenciais de acesso. Entre 2024 e março de 2026, foram identificadas ao menos quatro campanhas desse tipo, sendo a mais recente registrada em março deste ano.

Com os logins e senhas obtidos de forma fraudulenta, o investigado estruturou um sofisticado ecossistema de servidores virtuais, que acessava automaticamente sistemas policiais para realizar consultas a dados sigilosos de pessoas e veículos. Essas informações eram posteriormente comercializadas em plataformas clandestinas na internet.

A investigação revelou ainda que o suspeito administrava toda a infraestrutura necessária para o funcionamento do esquema, que gerava lucros significativos com a venda ilegal de dados. Ele possuía credenciais de policiais civis do Tocantins, além de acessos de forças de segurança de outros estados, como Piauí, Amazonas, Maranhão e Paraná, incluindo também sistemas de Detrans e outras bases institucionais. No Tocantins, ao menos sete credenciais foram comprometidas.

Para dificultar sua identificação, o investigado utilizava serviços de anonimização por VPN, simulando acessos a partir de países da Europa, Oriente Médio e Ásia. Mesmo diante da complexidade técnica, a Polícia Civil do Tocantins conseguiu identificar o responsável por meio de investigação digital minuciosa.

As estimativas indicam que, em cerca de 40 dias, entre março e abril de 2026, o suspeito pode ter lucrado aproximadamente R$ 90 mil com as atividades ilícitas. Considerando a continuidade do esquema desde pelo menos 2023, o montante total pode chegar a R$ 6 milhões. A Justiça determinou o bloqueio de bens e ativos financeiros nesse valor.

Além da comercialização ilegal de dados, o investigado também é alvo de apuração por lavagem de dinheiro. Segundo a Polícia Civil, ele teria criado uma empresa de fachada, registrada como prestadora de serviços de análise de crédito, com o objetivo de dar aparência legal aos valores obtidos de forma ilícita.

De acordo com o delegado responsável pelo caso, Antônio Onofre Oliveira da Silva Filho, a operação demonstra a capacidade técnica das forças de segurança diante de crimes digitais cada vez mais sofisticados.

“Essa operação evidencia que, mesmo diante do uso de tecnologias avançadas como servidores virtuais, VPNs e técnicas de engenharia social, é possível identificar e responsabilizar criminosos. Trata-se de um alvo de elevada periculosidade, que comercializava dados sensíveis da segurança pública, inclusive para organizações criminosas”, destacou.

As investigações também apontaram que o suspeito ostentava elevado padrão de vida nas redes sociais, com aquisição de imóveis de alto padrão, financiados com recursos provenientes das atividades ilícitas.

Suspeito ostentava vida luxuosa nas redes sociais

A Polícia Civil do Tocantins reforça que o uso indevido de credenciais institucionais representa grave ameaça à segurança pública, especialmente quando envolve acesso a bases de dados sensíveis. Novas diligências estão em andamento para identificar outros envolvidos e ampliar o alcance das medidas judiciais.

O nome da operação, ROLLBACK, faz referência a uma técnica utilizada em bancos de dados para reverter transações e restaurar a integridade das informações — analogia ao trabalho realizado pelas forças de segurança ao restabelecer a proteção dos sistemas institucionais.

A ação integra a Operação RENORCRIM, no âmbito do Ministério da Justiça e Segurança Pública, e contou com o apoio da DRACCO, 67ª Delegacia de Polícia, Diretoria de Inteligência Policial (DIP/PCTO), SIE/SSP-TO, Delegacia de Estelionato de Maringá, 8ª Subdivisão Policial de Paranavaí (PCPR), CISPPA-FIG/MJ, além da Polícia do Paraguai e da Polícia Federal do Brasil.

Deixe o seu Comentário